副業

株式会社世良のメンバー

代表取締役CEO

慶應義塾大学にてコンピュータサイエンスを専攻。不動産会社、医療会社、人材会社にて機械学習エンジニアとしてAI・データ分析活用を推進。

博報堂グループのデジタル広告代理店社にて事業責任者として、生活者データを基にAI(機械学習/自然言語処理)とデータ分析からペルソナ・カスタマージャーニーを構築しマーケティングの戦略立案を支援する事業を立ち上げる。サービスローンチ後半年で0.4億円の事業へ成長。日用消費財、特に化粧品業界のマーケティング施策の支援が強み。同社の経営戦略室として、子会社ガバナンスルールの制定やデューデリジェンスを通した子会社設立に従事。

2023年11月 株...

なにをやっているのか

▍🍕会社概要

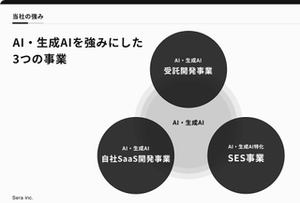

当社は、10年以上にわたりAI分野の第一線で活躍してきた複数名のCTO技術者と、コンサルティングファーム出身の事業開発のプロフェッショナルで構成される専門企業です。最近は特にLLMセキュリティ及び、LLMOpsを最重要項目として力を入れています。

生成AI技術の導入において、戦略フェーズでのコンサルティングから、企画・PoCフェーズでの実証実験、業務適用・DXフェーズでのシステム実装、そして保守・運用フェーズまでをカバーする包括的な支援を行っています。また、技術導入と並行して、クライアント企業の人材育成や組織開発支援も実施し、安全で持続可能な生成AI技術の活用を実現しています。

テクノロジーとビジネスの両面から、今まで数々のソフトウェアサービスを生み出し、技術開発だけでなく、事業戦略の立案から市場投入まで、包括的なサービス開発も得意としています。

▍🍕事業概要

【コアメンバー構成】

・AI分野で10年以上の実績を持つCTO技術者 複数名

・コンサルティングファーム出身の事業開発プロフェッショナル

【注力分野】

・LLMセキュリティ

・LLMOps

【提供サービス】

1. 戦略フェーズ:事業戦略立案から市場投入までの包括的支援のコンサルティング

2. 企画・PoCフェーズ:実証実験

3. 業務適用・DXフェーズ:システム実装

4. 保守・運用フェーズ:継続的サポート

なぜやるのか

▍コンサルから開発まで一気通貫でサポート

新規事業開発専門のコンサルファーム出身のビジネスコンサル・デザイナーが揃っています。

開発視点だけでなく、ビジネスモデルや販売戦略等の事業視点から満足いただけるサービス設計をいたします。

どうやっているのか

▍🧳働き方

各分野のプロフェッショナルが、全員業務委託で参画しているチームです。

【稼働時間の指定なしフレキシブルタイム制】

・平日の夜間や、土日も働くことが可能

・ミーティングの時間帯は日本時間が基準

【完全リモートワーク】

・国内外を問わず、完全リモートで勤務可能。

・オンラインMTGは任意で週1程度。

・※固定オフィスはなし。都度、都内周辺のコワーキングスペースをレンタル。

▍🍕ワーキングカルチャー

・徹底的な数値・ファクト主義

・情報アクセス性が高く透明性を保つ

・素早い意思決定

・仮説検証的探索行動を上司の説得より優先

・換金性の高いビジネスモデル

・出自の多様性

・経歴や人種によらない抜擢構造

こんなことやります

▼ 👤 求める人物像

・実践的なセキュリティスキルを持ち、offensive securityの経験・知識がある方

・包括的なSaaSセキュリティの知見を持つ方

・CTFやバグバウンティで培った技術を実務に活かせる方

・クラウドネイティブなセキュリティ設計・実装経験がある方

・DevSecOpsの実践経験を持ち、開発チームと協働できる方

・新しい攻撃手法や脅威に対する強い探究心を持ち、継続的に学習できる方

・発見した脆弱性を開発者目線で分かりやすく説明・提案できる方

▼ ✨必須スキル・経験

・実践的セキュリティ経験(以下いずれか)

・バグバウンティプラットフォームでの脆弱性報告経験(HackerOne, Intigriti, など)

・CTF大会での入賞実績(SECCON, Cognitive CTF, HackTheBox CTF など)

・HackTheBox, TryHackMeでの高ランク達成

・技術的経験

・セキュリティエンジニアとしての実務経験3年以上

・Webアプリケーションの脆弱性診断・ペネトレーションテスト経験

・クラウドプラットフォームでのセキュリティ設計・運用経験

・脆弱性の再現性確認と対策提案の経験

・CI/CDパイプラインへのセキュリティ統合経験

・SAST/DASTツールの導入・運用経験

・インシデントレスポンス経験

▼ 📈歓迎スキル・経験

・マイクロサービスアーキテクチャでの開発経験

・Kubernetes/Dockerを用いたコンテナ環境での開発・運用経験

・CI/CDパイプラインの構築・運用経験

・NoSQLデータベースの使用経験

・セキュリティを考慮したシステム設計経験

・テスト手法(単体テスト、E2Eテストなど)の知識と実装経験

・アジャイル/スクラム開発の経験

▼ 🛠技術スタック

・アプリケーションセキュリティ

・SAST: SonarQube, Checkmarx, Fortify

・DAST: OWASP ZAP, Burp Suite

・脆弱性管理: Dependabot, Snyk

・ペネトレーションツール: Metasploit, Cobalt Strike

・クラウド/コンテナセキュリティ

・AWS Security Hub, Azure Security Center

・Aqua Security, Twistlock

・Checkov, tfsec

・Terraform, CloudFormation

・ID/アクセス管理

・Okta, Auth0, Azure AD

・SAML, OAuth 2.0, OpenID Connect

・CyberArk, BeyondTrust

・セキュリティ監視

・SIEM: Splunk, ELK Stack

・EDR: CrowdStrike, Carbon Black

・SOAR: Phantom, Demisto

・その他

・WAF: Cloudflare, AWS WAF

・APIゲートウェイ: Kong, Apigee

・AIプラットフォーム: OpenAI API, Azure OpenAI

・クラウド基盤: AWS, GCP, Azure

・コンテナ環境: Docker, Kubernetes

・CI/CD: GitHub Actions, GitLab CI

▼ 📋主な責務

・脆弱性診断・ペネトレーションテストの実施と改善提案

・セキュリティ診断自動化の設計・実装

・アプリケーションとインフラのセキュリティ設計・レビュー

・LLMアプリケーションのセキュリティ設計・実装

・セキュリティ監視基盤の構築・運用

・インシデント対応プロセスの整備・改善

・開発チームへのセキュリティレビュー・アドバイス提供

・開発者のセキュリティスキル向上

・セキュリティインシデントの発生防止と早期検知・対応

・コンプライアンス要件への継続的な適合

0人がこの募集を応援しています

メンバーの性格タイプ

会社の注目のストーリー

株式会社世良の他の募集

- セキュリティエンジニア

生成AIセキュリティ事業のセキュリティエンジニア募集!

- プライバシー・コンプライアンス

生成AIセキュリティ事業 プライバシー・コンプライアンススペシャリスト募集

話を聞きに行くステップ

- 応募する「話を聞きに行きたい」から応募

- 会社からの返信を待つ

- 話す日程を決める

- 話を聞きに行く

募集の特徴

オンライン面談OK

会社情報