こんにちは!

NVS(ネットビジョンシステムズ) 広報部です。

2021年12月4日より、第4回CCNP研修がスタートしました。

今回もCCNP研修のレポートをお届け致します。

前回に引き続き、スクール講師メンバーよりお届けいたします!

今回も演習問題をご用意いたしましたので、ぜひチャレンジしてみて下さい。

■以前の研修内容についてはこちらをご覧ください。

ネットビジョンシステムズ株式会社 ブログ一覧(CCNP研修)

❚ CCNPを学習するのがおススメの人は?

現在のCCNPですが、問題傾向として割と設定や図をみて答える問題が多いです。

なので、「実務のトラブルシューティング」でも役に立つような内容が学べると言えます。

CCNAで基礎を学び、現場で使えるスキルを身に着けたい方にはおススメです。

上位資格ということもあり、基礎を前提として、「Cisco機器の設定・確認」「トラブルシューティング」などに特化した内容となっています。

ベンダー色は強めですが、Cisco機器を業務で使っているNWエンジニアであれば取得することで

大きく視野が広がるかと思います。

特に、要件提案、(0からの)基本・詳細設計などに関わる方は、

・プロトコルの動作は前提として、Cisco機器のどの表示を見れば状態がわかるのか?

・どのコマンドを打てば設定を変更できるのか?

などが求められていきます。

CCNAではざっくりでしたが、CCNPではより詳しく学ぶことができます。

結論として、「Cisco機器の操作をさらに極めたい」「Cisco機器を使った設計・構築に携わりたい」と言う方には、必須レベルで必要になる資格です。

上記の目的がある方はチャレンジしてみると良いでしょう。

❚ Day 5 講義内容

<VPN>

Virtual Private Network

日本語に直訳すると「仮想専用線」という意味合いになります。

文字通り使用者専用の道を引くことになります。

昨今コロナ禍でリモートワークが普及している中、このVPNは私たちの生活の中で必要不可欠な技術となっております。

なぜ必要なのかというとVPNでは、 データを「認証」「暗号化」することによってデータを覗かれたり改ざんされたりするリスクを低減することができます。

そのため物理的に離れた拠点間通信でもあたかも同じLAN内で安全な通信が可能になります。

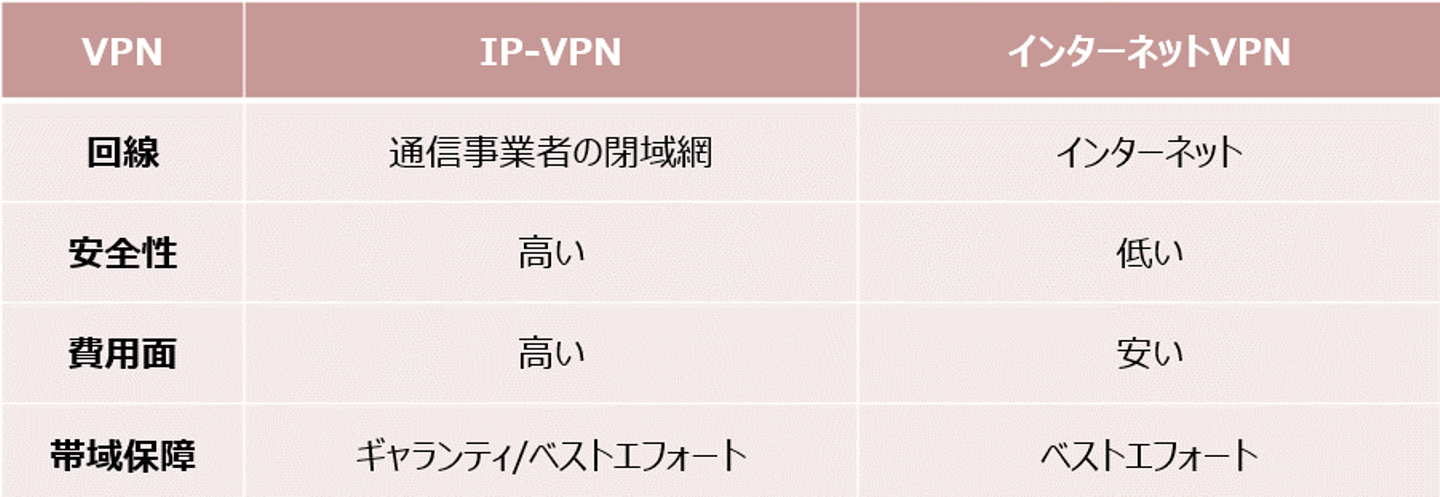

セキュリティを強化してくれるVPNは大きく分けて2種類あります。

・IP-VPN

・インターネットVPN

<IP-VPN>

通信事業者が用意している「閉鎖網」を使用したVPNとなります。

インターネットとは違い閉鎖網は普段は限定されたユーザにしか使われない回線を利用します。

インターネット網と比較すると限定されたユーザすなわち会員制となるため、価格面でみるとIP-VPNの方が高価です。

通信事業者が用意しているプライベートIP網内で経路探索にMPLSを使用しています。

<インターネットVPN>

普段皆さんが使用しているインターネット回線を使用したVPNとなります。

比較的安価にVPNが利用できます。

インターネットは不特定多数の方に利用されている為、セキュリティには気をつける必要があります。

インターネットVPNには、サイト間VPNとリモートアクセスVPNという用途があり、各々使用する暗号化の方法も異なります。

<サイト間VPN>

離れた拠点間で通信をする際にインターネットへ抜けるルータ間で暗号化を行います。

サイト間VPNで使われる暗号化は「IPsec」です。

<リモートアクセス>

暗号化のクライアントソフトを使ってVPNを張る方法が用いられます。

主にクライアント側にソフトウェアをダウンロードして利用します。

リモートアクセスでは暗号化で使われるのは「SSL」となります。

VPNの構成要素は「トンネリング」「暗号化」の2つが大事です。

■トンネリング

トンネリングとは、通信を行いたい機器間を仮想的に接続することです。

具体的には、相手と通信したいパケットを、その間に存在している別のプロトコルでカプセル化して通信を転送しています。

送信する側の拠点のルータは、別のプロトコルのデータ部に元のパケットを格納してしまいます。

受け取った拠点は、カプセル化を解除すれば元のパケットを取り出せます。

そうすることで、拠点間に存在するネットワークにとらわれることなく、宛先にパケットを届けることができます。

■暗号化

トンネリングによりカプセル化し、途中に存在するネットワークを気にせずパケットを届けることができるようになっても、パケットの中身が保護されていないと安全性に問題があります。

そこで、元のパケットを暗号化します。

復号できるのはVPNの対向にある機器だけなので、途中で盗聴されてもデータを読み取られることがありません。

VPNでこうしたトンネリングや暗号化を行うためのプロトコルとしては先程名前が挙がった「IPsec」があります。

IPsecには2つのセキュリティプロトコルがあります。

・AH (Authentication Header)

暗号化は行わないため機密性に欠けます。送信元の認証を行い完全性は担保されます。

・ESP (Encapsulating Security Protocol)

ESPは送信元認証や暗号化も行うので完全性、機密性を実現することができます。

そのため現在ではESPが主流となります。

IPsecのモードについても2つ種類があります。

・トンネルモード

IPヘッダをつけてトンネリング機能を有効化します。

・トランスポートモード

トランスモードではIPヘッダをつけません。

他にもCCNPにはMPLS、DMVPNなど多々頻出します。

CCNP講座では上記2つの実機演習に取り組み、理解を深めていきました。

実機を使ったCCNP講座ご興味の方はぜひ下記URLをチェックしてください。

https://netvisionsystems.site/nvp/ccnp/

◤演習問題にチャレンジ!◢

Q1.IPsecで利用されているESPプロトコルはセキュリティのどの要素を実現するか。(複数選択)

A.機密性

B.完全性

C.可用性

D.信頼性

Q2.VPNについて正しいのはどれか。(複数選択)

A.リモートアクセスVPNではwebブラウザを使用したでGREで暗号化される。

B.IP-VPNではVRFやMPLSの技術が利用されている。

C.インターネットVPNではサイト間VPNとMPLS-VPNに分類される。

D.VPNを利用することで仮想専用線を引くことができインターネットのようなパブリックな環境でも安全に通信できる。

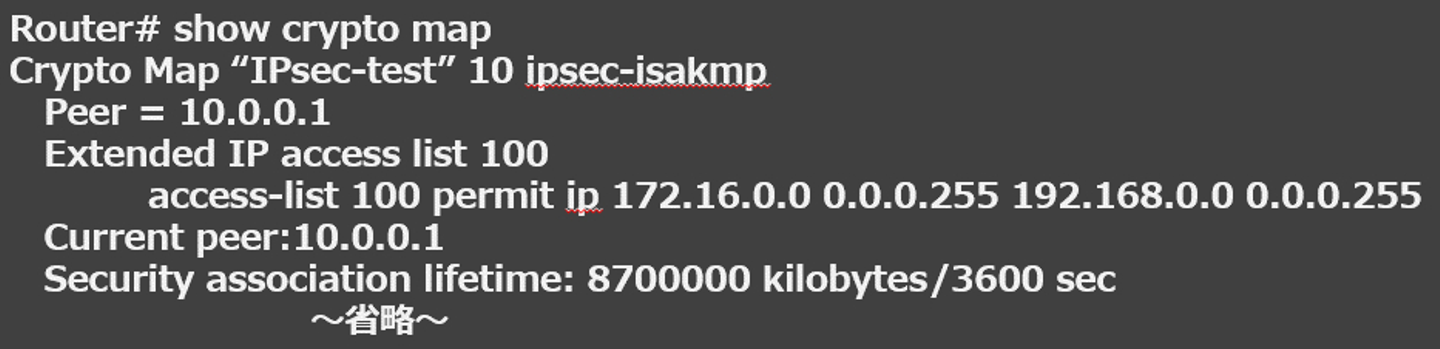

Q3.下記のコマンドを参照してください。

このshowコマンドから確認できる正しいものはどれか。(複数選択)

A.172.16.0.0 /24から192.168.0.0/24宛以外のパケットは破棄される。

B.暗号化のMAP名は「IPsec-test」である

C.ピアのIPアドレスは10.0.0.1である。

D.10.0.0.0/24に関しても暗号化の対象として自動的に含まれる。

▼5日目確認問題 解答・解説はこちら

Q1.答え A,B

ESPでは機密性、完全性を実現できるためAHよりIPsecプロトコルとして利用されています。

Q2.答え B,D

VPNは仮想的なプライベートネットワークを実現することができます。

IP-VPNではMPLSやVRFなどの技術が利用されます。

インターネットVPNはサイト間VPNとリモートアクセスVPNに分類されます。

リモートアクセスVPNで利用される暗号化は「SSL」となります。

Q3.答え B,C

Aはあくまで暗号化の範囲を示している為パケット破棄としては機能しません。

172.16.0.0 /24から192.168.0.0/24宛は暗号化されそれ以外は暗号化されません。

Crypto Map 「暗号化MAP名」となります。よってBは正しい。

ピアは10.0.0.1で正しいのでCは正しいです。

10.0.0.0/24に関してはACLで指定していないので対象とはなりません。

❚ 最後までありがとうございました!

■当スクールを詳しく知りたいという方は、こちらの記事もよければご覧ください。

NVS自慢の『自社サービス』 ITスクールのご紹介

■CCNP取得支援サービスもあります。受講者の声や詳細、授業のお申込みはこちらから。

NVS QUEST | ネットビジョンシステムズ株式会社

講師は、現場経験のある社員が担当しているため、現場での小話やアドバイスなども共有しています。

また、多くの実績から得たノウハウから、躓きやすいポイントや受験にあたっての注意などもお伝えしているので、自信をもって受験できると思います!

以上、第4回「NVSのCCNP講座」5日目レポートでした!

最後までお付き合いくださり、ありがとうございました!

=========================

現在、IT業界は人材不足の課題を抱えています。

第4インフラのネットワークを支えるネットワークエンジニアを育て輩出し続けることが

NVSのビジョンです!

NVSには業界未経験で入社し、エンジニアとして活躍する社員が多く在籍しております。

研修の講師もエンジニアなので、技術面のサポートにも力を入れております。

未経験からでも学習欲があれば活躍できるのがネットワークエンジニアだと思っています。

NVSで一緒にネットワークエンジニアとして成長しませんか?

=========================

この記事を読んでくださった 皆様に

NVSやネットワークエンジニアへの興味をもっていただければ、幸いです。

今後もNVSのことや、業界のことを色々発信していく予定ですので、

引き続きよろしくお願いいたします。

/assets/images/5345132/original/8e4a3f5a-6725-48b8-a40a-ad7715e719d4?1595928067)

/assets/images/5345132/original/8e4a3f5a-6725-48b8-a40a-ad7715e719d4?1595928067)

/assets/images/5127707/original/59de1c9b-c0cf-4f3a-bb35-45db6a1c80b4.png?1591680195)